Главное меню

Вы здесь

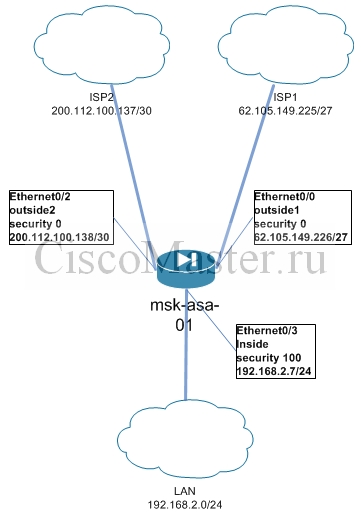

Cisco ASA и автопереключение между двумя провайдерами

вт, 07/10/2014 - 14:53 — vs

Cisco ASA имеет возможность одновременного подключения к двум провайдерам и автоматически переключать Default gateway между ними.

Возможностей тут конечно поменьше чем у IOS router, но функция вполне рабочая.

object network internal-pat-primary_obj nat (inside,outside1) dynamic interface object network internal-pat-secondary_obj nat (inside,outside2) dynamic interface ! sla monitor 1 type echo protocol ipIcmpEcho 8.8.4.4 interface outside1 sla monitor schedule 1 life forever start-time now ! track 1 rtr 1 reachability ! route outside1 0.0.0.0 0.0.0.0 62.105.149.225 1 track 1 route outside2 0.0.0.0 0.0.0.0 200.112.100.137 100

Конфиг полностью

: Saved : Written by enable_15 at 09:51:44.667 UTC Tue Oct 7 2014 ! ASA Version 9.1(4)5 ! hostname msk-asa-01 xlate per-session deny tcp any4 any4 xlate per-session deny tcp any4 any6 xlate per-session deny tcp any6 any4 xlate per-session deny tcp any6 any6 xlate per-session deny udp any4 any4 eq domain xlate per-session deny udp any4 any6 eq domain xlate per-session deny udp any6 any4 eq domain xlate per-session deny udp any6 any6 eq domain names ip local pool vpnpool_pool 192.168.5.100-192.168.5.250 mask 255.255.255.0 ! interface Ethernet0/0 nameif outside1 security-level 0 ip address 62.105.149.226 255.255.255.224 ! interface Ethernet0/1 shutdown no nameif no security-level no ip address ! interface Ethernet0/2 nameif outside2 security-level 0 ip address 200.112.100.138 255.255.255.252 ! interface Ethernet0/3 nameif inside security-level 100 ip address 192.168.2.7 255.255.255.0 ! interface Management0/0 management-only shutdown nameif management security-level 100 no ip address ! boot system disk0:/asa914-5-k8.bin ftp mode passive same-security-traffic permit intra-interface object network internal-pat-primary_obj subnet 192.168.0.0 255.255.0.0 object network internal-server-static_obj host 192.168.2.12 object network vpnpool_obj subnet 192.168.5.0 255.255.255.0 object network internal-pat-secondary_obj subnet 192.168.0.0 255.255.0.0 object-group network RFC1918_objg network-object 192.168.0.0 255.255.0.0 network-object 172.16.0.0 255.240.0.0 network-object 10.0.0.0 255.0.0.0 access-list outside_in extended permit icmp any any echo-reply access-list outside_in extended deny ip any any log access-list split-tunnel_acl standard permit 10.0.0.0 255.0.0.0 access-list split-tunnel_acl standard deny host 192.168.1.4 access-list split-tunnel_acl standard permit 192.168.0.0 255.255.0.0 access-list split-tunnel_acl standard permit 172.16.0.0 255.240.0.0 pager lines 24 logging enable logging asdm informational no logging message 106015 no logging message 313001 no logging message 313008 no logging message 106023 no logging message 710003 no logging message 106100 no logging message 302015 no logging message 302014 no logging message 302013 no logging message 302018 no logging message 302017 no logging message 302016 no logging message 302021 no logging message 302020 flow-export destination inside 192.168.2.49 9996 flow-export template timeout-rate 1 flow-export delay flow-create 60 mtu outside1 1500 mtu inside 1500 mtu management 1500 mtu outside2 1500 no failover icmp unreachable rate-limit 1 burst-size 1 asdm image disk0:/asdm-716.bin no asdm history enable arp timeout 14400 no arp permit-nonconnected nat (inside,outside1) source static RFC1918_objg RFC1918_objg destination static vpnpool_obj vpnpool_obj no-proxy-arp route-lookup ! object network internal-pat-primary_obj nat (inside,outside1) dynamic interface object network internal-pat-secondary_obj nat (inside,outside2) dynamic interface access-group outside_in in interface outside1 ! router ospf 10 network 192.168.2.0 255.255.255.0 area 0 log-adj-changes redistribute static subnets ! route outside1 0.0.0.0 0.0.0.0 62.105.149.225 1 track 1 route outside2 0.0.0.0 0.0.0.0 200.112.100.137 100 timeout xlate 3:00:00 timeout pat-xlate 0:00:30 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-provisional-media 0:02:00 uauth 0:05:00 absolute timeout tcp-proxy-reassembly 0:01:00 timeout floating-conn 0:00:00 dynamic-access-policy-record DfltAccessPolicy user-identity default-domain LOCAL aaa authentication ssh console LOCAL aaa authentication http console LOCAL http server enable http 192.168.1.0 255.255.255.0 management http 192.168.2.0 255.255.255.0 inside http redirect outside1 80 snmp-server host inside 192.168.2.49 community cmonitor no snmp-server location no snmp-server contact snmp-server community cmonitor snmp-server enable traps snmp authentication linkup linkdown coldstart warmstart sla monitor 1 type echo protocol ipIcmpEcho 8.8.4.4 interface outside1 sla monitor schedule 1 life forever start-time now crypto ipsec security-association pmtu-aging infinite crypto ca trustpool policy ! track 1 rtr 1 reachability telnet timeout 5 ssh 192.168.2.0 255.255.255.0 inside ssh timeout 60 ssh key-exchange group dh-group1-sha1 console timeout 0 threat-detection basic-threat threat-detection statistics threat-detection statistics tcp-intercept rate-interval 30 burst-rate 400 average-rate 200 ! class-map global-class description flow-export-class match any class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map parameters message-length maximum client auto message-length maximum 512 policy-map global_policy class inspection_default inspect dns preset_dns_map inspect ftp inspect h323 h225 inspect h323 ras inspect rsh inspect rtsp inspect esmtp inspect sqlnet inspect skinny inspect sunrpc inspect xdmcp inspect sip inspect netbios inspect tftp inspect ip-options class global-class flow-export event-type all destination 192.168.2.49 class class-default user-statistics accounting ! service-policy global_policy global prompt hostname context no call-home reporting anonymous hpm topN enable Cryptochecksum:2fd88b3cac6b909af6b51b0224ae7066 : end

Проверка

show route

!

show sla monitor configuration

show sla monitor operational-state

!

show track 1

!

show xlate

Комментарии

А есть возможность пос конфиг

А есть возможность пос конфиг полностью ?

Разместил обрезанную версию,

Разместил обрезанную версию, т.к. в изначальной было много лишнего

Через route-map можно сделать

Через route-map можно сделать?

Добавить комментарий