Главное меню

Вы здесь

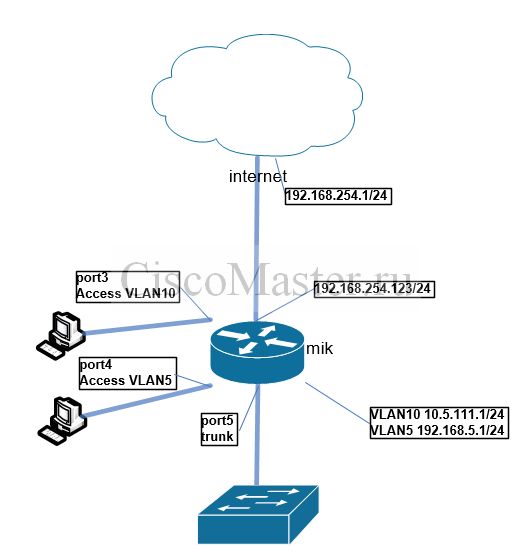

Mikrotik и VLAN

Работая с различным сетевым оборудованием, периодически имеешь дело с Mikrotik.

Но каждый раз, касаясь темы VLAN и коммутации, невольно поражаешься: как же в микроте усложнили (если не извратили), казалось бы, элементарные вещи: VLAN и trunk.

Здесь будут приведены настройки, успешно внедрённые в эксплуатацию.

Названия методов выглядят странно, но каковы методы, таковы и названия.

Микрот исторически растет от бриджей, которые к VLAN никакого отношения не имеют, хотя и являются броадкастным доменом. Совмещать VLAN и Bridge они начали с RouterOS v6.41.

Также, при создании VLAN, этот VLAN почему-то нужно ассоциировать с каким-то интерфейсом, например Bridge или Trunk.

Бридж никуда не девается, и живёт своей жизнью, но с прикрученным подобно костылю вланом.

Видимо из-за этих причин всё это и выглядит так, как выглядит.

"Настройка VLAN в bridge"

Такой тип настройки подойдёт для устройств Hap Lite, hAP AC lite и т.д.

Такой тип настройки подойдёт для случаев, когда необходимо создавать trunk до соседних коммутаторов, а также локальные порты access в нужном VLAN.

- Обнуление конфигурации кнопкой RESET

В случае потери связи с миктротом в удалённом месте его можно ресетнуть до дефолтной конфигурации:

1. Выключаем питание, нажимаем кнопку RES и держим её нажатой. Включаем питание и ждём пока USR LED начнёт мигать. Отпускаем кнопку RES.

2. В дефолтной конфигурации будет создан switch для портов 2-5, поэтому в них можно подключить ISP + компьютер с IP адресом ISP. Таким образом можно получить доступ через интернет к компьютеру и Микроту.Конфигурация в этом случае будет дефолтной.

Подключаемся к роутеру и обнуляем конфиг.system reset-configuration no-defaults=yes

- Учетка админа

Первое что нужно сделать - создать своего админа и удалить дефолтного.user add name=myadmin password=my_pass group=full

Проверка:

user print

Удаление стандартного админа:

user remove X

где x-идентификатор юзера.

- Имена интерфейсов

В конфигурации у микротика всё привязано к имени интерфейса.

Поэтому вначале нам следует правильно раздать имена.

На этой модели hAPac2

Будем следовать схеме:

1 - ether1-isp1

2 - ether2-isp2

3 - ether3-LAN

4 – ether4-LAN

5 – ether5-LANinterface print interface set name=ether1-isp1 numbers=0 interface set name=ether2-isp2 numbers=1 interface set name=ether3-LAN numbers=2 interface set name=ether4-LAN numbers=3 interface set name=ether5-LAN numbers=4 interface print

-

Выставляем IP на интерфейс провайдера

ip address add address=85.11.18.186/30 comment=isp1 interface=ether1-isp1 ip route add distance=1 gateway=85.11.18.185

ЛИБО, как в нашем примере, когда микрот получает серый динамический адрес - выставляем клиента DHCP:

ip dhcp-client add disabled=no interface=ether1-isp1 use-peer-dns=yes use-peer-ntp=yes

-

Кеширующий DNS Server

ip dns set allow-remote-requests=yes ip dns set servers=8.8.8.8

Проверка:

ip dns print ip dns export

-

Настройка времени (NTP)

Точное время на роутере необходимо для правильной работы всех протоколов и служб, где используются временные метки: сертификатов, IPSec, анализ логов и т.д.

Проверяем доступность сервера NTP:ping ru.pool.ntp.org

/system clock set time-zone-name=Europe/Moscow /system identity set name=mik_10_5_111_1 /system ntp client set enabled=yes server-dns-names=ru.pool.ntp.org

На 7-ой версии:

/system clock set time-zone-name=Europe/Moscow /system identity set name=mik_10_5_111_1 /system ntp client set enabled=yes /system ntp client servers add address=ru.pool.ntp.org

Проверка:

system ntp client print system clock print

-

Настраиваем MNDP

MNDP - это то, что позволяет видеть winbox соседние микроты по L2.

Рекомендуется MNDP включить только по внутренним интерфейсам.

В нашем случае внутренние интерфейсы: ether3-LAN, ether4-LAN, ether5-LAN/interface list add include=static name=MNDP /interface list member add interface=ether3-LAN list=MNDP add interface=ether4-LAN list=MNDP add interface=ether5-LAN list=MNDP /ip neighbor discovery-settings set discover-interface-list=MNDP

- Обновление прошивки

- Настройка SNMP

/snmp community add addresses=10.2.2.4/32 name=my_community /snmp set contact=Vladimir enabled=yes location=Moscow

- Настройка Bridge

Настройка Bridge и VLAN осуществляется на внутренних портах, поэтому для настройки рекомендуется подключиться через внешний интерфейс.

Согласно схеме, на порты вешаем ВЛАНЫ. Это аксесные порты, порт5 транковый, поэтому его здесь нет.interface bridge add name=lan-bridge interface bridge port add bridge=lan-bridge interface=ether3 pvid=10 interface bridge port add bridge=lan-bridge interface=ether4 pvid=5

Создаём VLAN в Bridge

Здесь lan-bridge должен быть отмечен для каждого VLAN как tagged.

Также транковый порт5 отмечен как tagged./interface bridge vlan add bridge=lan-bridge comment=LAN tagged=lan-bridge,ether5-LAN untagged=ether3-LAN vlan-ids=10 add bridge=lan-bridge comment="wifi guest" tagged=lan-bridge,ether5-LAN untagged=ether4-LAN vlan-ids=5

-

Далее создадим VLAN интерфейсы и укажем на них адреса

/interface vlan add comment="wifi guest" interface=lan-bridge name=vlan5 vlan-id=5 add comment=LAN interface=lan-bridge name=vlan10 vlan-id=10

/ip address add address=10.5.111.1/24 interface=vlan10 network=10.5.111.0 add address=192.168.5.1/24 interface=vlan5 network=192.168.5.0

-

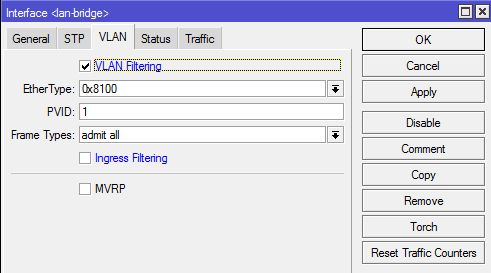

Включаем VLAN Filtering

Эта хрень по факту ничего не фильтрует, но без неё Bridge будет игнорировать VLAN tags[mik_10_5_111_1] /interface/bridge/vlan> /interface/bridge/ [mik_10_5_111_1] /interface/bridge> print Flags: D - dynamic; X - disabled, R - running 0 R name="lan-bridge" mtu=auto actual-mtu=1500 l2mtu=1598 arp=enabled arp-timeout=auto mac-address=48:8F:5A:62:14:F0 protocol-mode=rstp fast-forward=yes igmp-snooping=no auto-mac=yes ageing-time=5m priority=0x8000 max-message-age=20s forward-delay=15s transmit-hold-count=6 ether-type=0x8100 pvid=1 frame-types=admit-all ingress-filtering=no dhcp-snooping=no port-cost-mode=long mvrp=no max-learned-entries=auto [mik_10_5_111_1] /interface/bridge> [mik_10_5_111_1] /interface/bridge> set vlan-filtering=yes numbers=0

-

DHCP Server

Добавляем pool. Пулы можно создавать для разных целей, сейчас мы создаём для DHCP:/ip pool add name=lan-DHCP-pool10 ranges=10.5.111.30-10.5.111.100

Создаём DHCP Server. В общем случае, при работе с несколькими броадкастными доменами, можно создавать несколько DHCP серверов.

DHCP сервер привязывается к интерфейсу, который он "слушает", а также к пулу./ip dhcp-server add address-pool=lan-DHCP-pool10 disabled=no interface=vlan10 lease-time=1d name=lan-DHCP-server

Создаём DHCP Server network. Этот элемент задаёт параметры сети, типа маски, шлюза, dns, NTP и т.д.

/ip dhcp-server network add address=10.5.111.0/24 comment=lan dns-server=10.25.251.37,10.5.14.36 domain=bau.local gateway=10.5.111.1 netmask=24

Аналогично для второй сети:

/ip pool add name=lan-DHCP-pool5 ranges=192.168.5.30-192.168.5.100 /ip dhcp-server add address-pool=lan-DHCP-pool5 disabled=no interface=vlan5 lease-time=1d name=guest-DHCP-server /ip dhcp-server network add address=192.168.5.0/24 comment=lan dns-server=8.8.8.8 gateway=192.168.5.1 netmask=24

Проверка:

ip address print ip pool print ip pool used print ip dhcp-server network print ip dhcp-server print ip dhcp-server lease print

"Настройка VLAN в trunk"

Метод Настройка VLAN в trunk интуитивно более понятен, т.к. не содержит такой массы настроек.

Такой метод подходит для случаев, когда мы не планируем подключаться к VLAN через порты микрота.

Mikrotik. EtherChannel + Trunk + VLAN и Cisco

http://ciscomaster.ru/content/mikrotik-etherchannel-trunk-vlan-i-cisco

Источники

https://mikrotiklab.ru/nastrojka/artga-vlan.html

https://mikrotik-training.ru/kb/vlan-v-mikrotik/

https://bozza.ru/art-349.html

Добавить комментарий