Главное меню

Вы здесь

Mikrotik. Использование L2TP для объединения офисов

Традиционное применение L2TP - это подключение клиентов Remote Access, или попросту говоря, подключение пользователей из дома на предприятие.

Mikrotik L2TP позволяет работать как в режиме сервера, так и клиента, что позволяет настроить VPN с топологией "звезда"

Рассмотрим конфигурацию сервера и клиента, необходимую для объединения двух офисов по L2TP.

L2TP Server

Создадим pool адресов для раздачи клиентам:

/ip pool add name=L2TP_pool ranges=10.178.250.2-10.178.250.50

Создаём ppp profile, который позволит нам задать локальный и удалённый адреса, DNS, шифрование, ограничения и тд.

В данном случае мы зададим remote-address=L2TP_pool. В качестве local-address=10.178.250.1 - зададим адрес из подсети пула.

/ppp profile add dns-server=10.178.100.55,10.178.100.65 local-address=10.178.250.1 name=L2TP_profile remote-address=L2TP_pool

Создаем secret, где мы зададим настройки безопасности: имя пользователя и пароль для удалённого пользователя.

Здесь два пользователя:

user - для подключения рядового пользователя.

RUR2 - для подключения другого маршрутизатора по L2TP: для этого пользователя зарезервирован IP вне пула.

/ppp secret add name=user password=passphrase profile=L2TP_profile add local-address=10.178.250.1 name=RUR2 password=passphrase profile=L2TP_profile remote-address=10.178.250.51 service=l2tp

Активируем L2TP Server:

/interface l2tp-server server set authentication=mschap2 enabled=yes ipsec-secret=passphrase use-ipsec=required

Для нормальной работы interface bridge arp необходимо перевести в режим proxy-arp

interface bridge set arp=proxy-arp numbers=0

Для работы OSPF вешаем адрес на локальный интерфейс LAN.

/ip address add address=10.178.250.1/24 interface=LAN network=10.178.250.0 /routing ospf network add area=backbone network=10.178.250.0/24

L2TP Client

Активируем L2TP Client:

/interface l2tp-client add allow=mschap2 connect-to=195.11.79.22 disabled=no ipsec-secret=passphrase name=l2tp_to_CO password=passphrase use-ipsec=yes user=RUR2

Прописываем сеть в OSPF:

/routing ospf network add area=backbone network=10.178.250.0/24

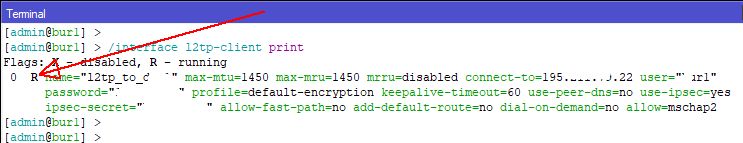

Проверка cо стороны клиента

/interface l2tp-client print

Клиент должен получить динамический адрес 10.178.250.51:

ip address print

От клиента должен пинговаться адрес сервера 10.178.250.1

Проверка IPSec

ip ipsec policy print

ip ipsec peer print

ip ipsec installed-sa print

Проверка OSPF:

routing ospf neighbor print

ip route print

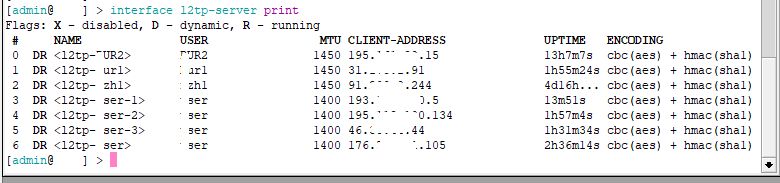

Проверка cо стороны сервера

Должен видеть подключенные сессии:

interface l2tp-server print

Динамические интерфейсы должны быть в состоянии "R - running"

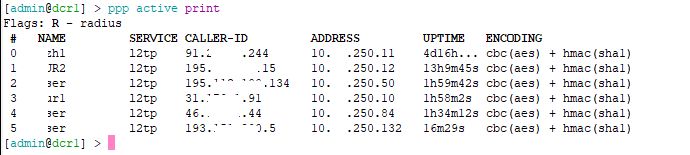

ppp active print

Сервер должен пинговать внутренние динамические адреса клиентов.

Проверка IPSec

ip ipsec policy print

ip ipsec peer print

ip ipsec installed-sa print

Комментарии

Здравствуйте!

Здравствуйте!

Не могу восстановить доступ. Писал на ciscomaster@mail.ru и нет ответа. Оплачивал расширенные версии статей и теперь ни одну не могу смотреть. Помогите пожалуйста!

Login: ptashka

Добавить комментарий